- 2022年9月観測レポートサマリ

- DDoS攻撃の観測情報

- IIJマネージドセキュリティサービスの観測情報

- Web/メールのマルウェア脅威の観測情報

- セキュリティインシデントカレンダー

- ソフトウェアリリース情報

2022年9月観測レポートサマリ

本レポートでは、2022年9月中に発生した観測情報と事案についてまとめています。

当月はDDoS攻撃の総攻撃検出件数は前月と比較し減少しましたが、前々月に近い水準となりました。最大規模を観測した攻撃は主にDNSプロトコルを用いたUDP Amplificationで、転送量は本観測レポートで過去最大となりました。また、最長時間を観測した攻撃はSYN Floodでした。

IPS/IDSにおいて検出したインターネットからの攻撃について、当月もSQLインジェクションが最も多く観測されています。次点ではApache HTTP Serverの脆弱性(CVE-2021-41773)を狙った攻撃を観測しています。

Webサイト閲覧時における検出では、Cookie情報やクレジットカード情報の窃取を狙うJavaScriptが多く観測されています。不審なメールの分析では、金銭を要求するメールを最も多く観測しており、次点では遠隔操作ツール型マルウェアのRemcos RATへの感染を狙ったメールなどを観測しています。

DDoS攻撃の観測情報

本項では、IIJマネージドセキュリティサービスやバックボーンなどでIIJが対処したDDoS攻撃のうち、IIJ DDoSプロテクションサービスで検出した当月中の攻撃を取りまとめました。

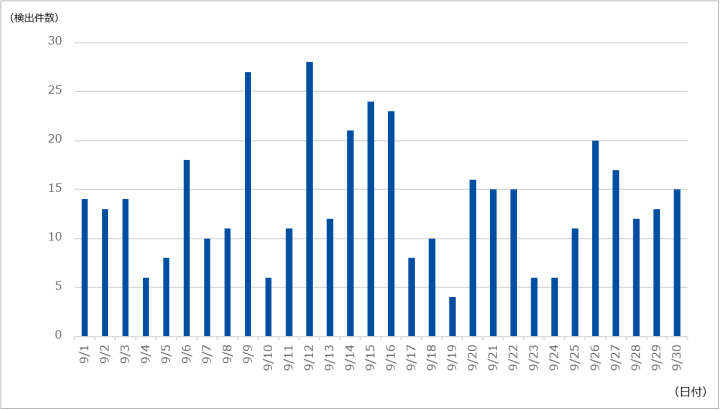

攻撃の検出件数

以下に今回の対象期間で検出した、DDoS攻撃の検出件数を示します。

今回の対象期間で検出したDDoS攻撃の総攻撃検出件数は414件であり、1日あたりの平均件数は13.80件でした。期間中に観測された最も規模の大きな攻撃では、最大で約1,576万ppsのパケットによって107.64Gbpsの通信が発生しました。この攻撃は主にDNSプロトコルを用いたUDP Amplificationでした。また、当月最も長く継続した攻撃は3時間10分にわたるもので、最大で47.37Mbpsの通信が発生しました。この攻撃はSYN Floodによるものでした。

IIJマネージドセキュリティサービスの観測情報

以下に、今回の対象期間に検出した1サイト当たりの攻撃検出件数(図-2)と攻撃種別トップ10の割合(図-3)を示します。

対象期間内に最も多く検出したのはSQL Injection – Exploitで、前月比で5.59ポイント減の21.89%を占めていました。当該シグネチャではWebアプリケーションに対する攻撃を検出しており、2022年3月の観測レポートでご紹介したUNION攻撃のほかに、WAITFOR文を用いた攻撃も確認しています。後者はブラインドSQLインジェクション攻撃の一種で、意図的にSQLの処理に遅延を加え、応答時間の差異から脆弱性の有無を調査する手法です。

次点で多く検出したのはApache HTTP Server path traversal and file disclosure (CVE-2021-41773)で、前月比8.96ポイント増の16.96%を占めていました。当該シグネチャで観測した攻撃のいくつかは、User-Agentに脆弱性スキャナの名称を含む、パストラバーサル攻撃であることを確認しています。脆弱性スキャナは一般的に様々な内容のリクエストを送信することで脆弱性の有無を検証します。一方で、観測した攻撃は特定のホストに対して同じリクエストを複数回かつ短期間で送信していることから、スキャン内容を限定した、特定の脆弱性を狙ったスキャンの可能性があります。

Web/メールのマルウェア脅威の観測情報

Webアクセス時におけるマルウェア検出

今回の対象期間において、Webアクセス時に検出したマルウェア種別の割合を図-4に示します。

先月に引き続き、対象期間内に最も多く検出したのはHEUR:Trojan.Script.Genericで、93.83%を占めていました。当該シグネチャでは、コードの一部が難読化されたJavaScriptファイルを多く検出しています。このファイルは先月と同様に「if (ndsw === undefined)」から始まる難読化されたコードが挿入されており、HTTP通信を行うためにXMLHttpRequestインスタンスが作成されています。アクセス先は先月と異なり、別サイトに格納されたJavaScriptファイルへのアクセスを試みる処理であることを確認しています。読み込まれるファイルには、Cookieのパスを「/」に変更し、有効期限を1年後の日時に変更する処理が含まれていました。この処理が実行されると、同じドメイン内の任意のパスからクッキーを参照できるようになるため、当該ドメインの別のパスにアクセスした際にクッキーの情報が漏えいする恐れがあります。

次点で多く検出したのはHEUR:Trojan-PSW.Script.Genericで、1%未満だった前月から微増して2.27%を占めていました。当該シグネチャでも難読化されたJavaScriptファイルを検出しており、コードの内容はクレジットカード情報の窃取を目的としたスキミングコードであることを確認しています。このJavaScriptファイルにより、クレジットカード情報の入力フォームがWebブラウザに表示され、入力された情報が外部のサーバに送信される恐れがあります。

メール受信時におけるマルウェア検出

対象期間における、メール受信時に検出したマルウェアの割合を図-5に示します。

前月と比較して、今月はHEUR:Hoax.Script.Scaremailの検知数が大幅に増加していることを確認しています。当該シグネチャによる検知は対象期間の67.70%を占めており、前月から54.56ポイント増加しました。件名に”You have outstanding debt.”という文言を含む、金銭を要求する趣旨のメールを多数観測しています。

次点で多く検出したのはHEUR:Trojan.Win32.Genericで、6.99%と前月からは4.85ポイント減少しました。当該シグネチャでは遠隔操作ツール型マルウェアRemcos RATが含まれたISO形式のファイルが添付されており、イメージ内のファイルを実行することでマルウェアが動作します。

以下に、対象期間においてSOCで検出した、件名が日本語で脅威を含むメールに関する情報を示します。なお、以下は情報の一部であり、すべての脅威メールを網羅しているものではない点にご注意ください。

| 件名 | 添付ファイル名 | 感染するマルウェア |

|---|---|---|

| 支払情報。 | <金融機関略称>_[日付].PDF.JPG.ISO | Agent Tesla |

| Re: <窃取された日本語メールの件名> | Invoice_[数字]_document_[日付]_unpaid.zip | IcedID |

当月はマルウェアであるAgent Tesla及びIcedIDへの感染を狙ったメールを観測しています。前者は金融機関からのメールを装うISO形式のファイルが添付されています。ISOファイル内にはPDFファイルのアイコンを使用した実行ファイルが含まれており、マルウェア本体のダウンローダとして機能します。後者は先月と同様に、規則性のあるファイル名と返信を装う件名であることを確認しています。また、後者の添付ファイルはパスワード付きZIPファイルであり、IcedIDをダウンロードすることを目的としたBATファイル及びDLLファイルが含まれていました。

セキュリティインシデントカレンダー

| カテゴリ凡例 | |||||

|---|---|---|---|---|---|

| セキュリティ事件 | 脅威情報 | 脆弱性情報 | セキュリティ技術 | 観測情報 | その他 |

| 日付 | カテゴリ | 概要 |

|---|---|---|

| 9月6日 (火) | 脅威情報 | Palo Alto Networks社は、Miraiボットネットの亜種「MooBot」の感染活動において、D-Link社が提供する複数製品の脆弱性を悪用した活動について発見したことを公表した。当該脆弱性により侵害を受けた機器が、DDoS攻撃などに利用される可能性があるとのこと。なお、いずれの脆弱性も現在では製造及びサポートが終了した製品のものであるとのこと。 |

| 9月6日 (火) | 脆弱性情報 | HP社は、同社が提供するPCに標準でインストールされている管理ソフトウェアに対してDLLハイジャックを行い、特権昇格させる可能性のある脆弱性(CVE-2022-38395)が存在することを公表した。当該脆弱性を修正したバージョンがリリースされており、同社は早急なアップデートを呼び掛けている。 |

| 9月6日 (火) | 脆弱性情報 | Zyxel社は、同社が提供するNAS製品に存在するリモートコード実行の脆弱性(CVE-2022-34747)に関するセキュリティパッチのリリース情報を公表した。 |

| 9月7日(水) | セキュリティ事件 | セキュリティ情報発信チームは、衣料品ブランドが大規模なクレデンシャルスタッフィング攻撃を受けたことを公表した。この攻撃により194,905件以上のアカウント情報が漏えいした可能性があるとのこと。漏えいしたアカウント情報は、氏名、購入履歴、配送先住所、電話番号、アカウント作成日とのこと。 |

| 9月7日 (水) | その他 | デジタル庁、総務省、文部科学省、宮内庁の4省庁23サイト及び複数の民間企業のWebサイトにおいてアクセス障害が発生したことに関して、ロシアを支持するハッカー集団「KILLNET」は、日本政府に対して宣戦布告を表明する動画をメッセージアプリ「Telegram」上に投稿した。 |

| 9月13日(火) | セキュリティ事件 | 工業部品会社は、同社のサーバがランサムウェアの攻撃を受けたことを公表した。公表時点では、ネットワークを遮断し、不正アクセスを受けたサーバおよびファイルの特定、不正アクセスの原因調査、復旧作業を進めているとのこと。 |

| 9月13日(火) | 脆弱性情報 | Trend Micro社は、同社が提供するTrend Micro Apex One及びTrend Micro Apex One SaaSの複数の脆弱性および脆弱性を悪用した攻撃(CVE-2022-40139)に関するセキュリティパッチのリリース情報を公表した。 |

| 9月14日(水) | セキュリティ事件 | エンターテインメント会社は、同社のサーバがランサムウェアの攻撃を受けたことを公表した。当該サーバ内に保存されていたデータの一部が暗号化され、漏えいした可能性が否定できないとのこと。 |

| 9月16日(金) | セキュリティ事件 | 文具専門店は、同社のオンラインショップが不正アクセスを受け、186,704件の顧客メールアドレス情報が漏えいした可能性があることを公表した。漏えいしたメールアドレスにスパムメールやフィッシングメールなどが送信される可能性があるため、不審なメールを受け取った場合は、直ちに消去することを呼び掛けている。 |

| 9月16日(金) | セキュリティ事件 | 製薬会社は、同社のサーバが不正アクセスを受け、約13,000件の個人情報が漏えいした可能性があることを公表した。漏えいした可能性のある情報は、退職者を含む従業員情報、採用選考候補者情報、退職者及び候補者を含む派遣社員情報、取引先会社情報とのこと。同社の従業員宛に犯行グループより脅迫メールが届き、サーバからの情報流出が確認され発覚したとのこと。 |

| 9月20日(火) | セキュリティ事件 | 家具販売グループは、同社が提供するスマートフォンアプリがリスト型アカウントハッキングの不正アクセスを受け、約132,000件の会員情報が漏えいした可能性があることを公表した。漏えいした会員情報はメールアドレス、パスワード、会員番号、氏名、住所、電話番号、性別、生年月日、一部が目隠しされたクレジットカード番号、有効期限とのこと。なお、不正ログインされた可能性のあるアカウントは無効化され、メールにてパスワードの再設定を呼び掛けている。 |

| 9月21日(水) | 脅威情報 | Trend Microは、Atlassian Confluenceに存在する脆弱性(CVE-2022-26134)を悪用し、暗号資産マイニングマルウェアのダウンロード及び実行などをさせる攻撃について観測したことを公表した。 |

| 9月22日(木) | セキュリティ事件 | 一般社団法人は、同社の委託先が運営する、資格更新講習などで使用されるeラーニングシステムが不正アクセスを受け、5,169件の個人情報が漏えいしたことを公表した。漏えいした情報は氏名、ログインID、受講講習回次、属性(学習者・管理者)、所属会社の識別コードとのこと。また、不正アクセスを確認後、当該システムは停止している。 |

| 9月22日(木) | セキュリティ事件 | 電力小売り事業社は、同社のファイルサーバがランサムウェアの攻撃を受け、個人情報などが漏えいした可能性があることを公表した。漏えいした可能性がある情報は、個人・法人顧客情報、発電事業者および取引先情報、業務受託先の個人・法人顧客情報、株主情報、退職者を含む従業員情報とのこと。 |

| 9月22日(木) | 脅威情報 | ReversingLabsは、Tailwind CSSおよびMaterial Designのソフトウェアライブラリを装った、悪意のある実行可能ファイルを含むnpmパッケージを発見したことを公表した。 |

| 9月24日(土) | セキュリティ事件 | 公園施設の管理会社は、スタッフ派遣を委託している会社が不正アクセスを受け、スタッフ募集に応募していた1,525件の個人情報が漏えいしたことを公表した。漏えいした情報は、氏名、住所などであるとのこと。また、同社に対して、漏えいした情報を用いて金銭を要求されたとのこと。 |

| 9月26日(月) | セキュリティ事件 | 鉄道関連会社は、同社の社内業務で使用する、クラウド上にあるサーバの一部及びPCが不正アクセスを受け、約7,950件の個人情報が漏えいした可能性があることを公表した。漏えいした可能性のある情報は氏名、住所、電話番号、メールアドレスとのこと。 |

| 9月26日(月) | セキュリティ事件 | 精肉販売・店舗運営会社は、同社のWebサーバが不正アクセスを受け、公式アプリ会員83,644件の情報が漏えいしたことを公表した。漏えいした情報はメールアドレス、機種変更パスワード、生年月、性別、郵便番号、お気に入り店舗、会員ID、購買回数、購買金額、ポイント数であるとのこと。流出メールアドレスを悪用して不審メールが送付される恐れがあるとして、被害会員に対して注意を呼び掛けている。 |

| 9月26日(月) | セキュリティ事件 | 衣料品販売会社は、同社のWebサイトが不正アクセスを受け、63,565件の個人情報が漏えいしたことを公表した。漏えいした情報はクレジットカード名義人名、カード番号、有効期限、セキュリティコード、サイト利用者が登録した個人情報、コールセンターで対応した内容とのこと。原因は、システムの脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたことによるものとのこと。 |

| 9月26日(月) | セキュリティ事件 | 官公庁は、同庁が運営する共通認証サービスのメール中継サーバが不正アクセスを受け、30分の間に約13,000件の迷惑メールが送信されたことを公表した。 |

| 9月29日(木) | セキュリティ事件 | ジュエリー販売会社は、同社のWebサイトが不正アクセスを受け、317件の個人情報が漏えいしたことを公表した。漏えいした情報はクレジットカード名義人名、カード番号、有効期限、セキュリティコードとのこと。原因は、システムの脆弱性を狙った不正アクセスにより、決済アプリケーションの改ざんが行われたとのこと。 |

| 9月29日(木) | 脆弱性情報 | Microsoft社は、同社が提供するMicrosoft Exchange Server 2013、2016、及び2019にサーバサイドリクエストフォージェリの脆弱性(CVE-2022-41040)やリモートから任意のコマンドを実行可能な脆弱性(CVE-2022-41082)が存在すると公表した。軽減策として、URL書き換え、ルールの追加、及び管理者以外の場合はリモートPowerShellを無効にする方法を示している。 |

ソフトウェアリリース情報

| 日付 | ソフトウェア | 概要 |

|---|---|---|

| 9月1日(木) | Microsoft Edge 105.0.1343.25、105.0.1343.27、105.0.1343.42 | Microsoft社は、9月1日、2日、15日にMicrosoft Edgeに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Release notes for Microsoft Edge Security Updates” “Release notes for Microsoft Edge Security Updates” “Release notes for Microsoft Edge Security Updates” |

| 9月2日(金) | Google Chrome 105.0.5195.102、106.0.5249.61(Mac/Linux)、106.0.5249.61/62(Windows)、106.0.5249.91 | Google社は、9月2日、27日、30日にGoogle Chromeに存在する脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for Desktop” “Stable Channel Update for Desktop” “Stable Channel Update for Desktop” |

| 9月2日(金) | BackupBuddy 8.7.5 | iThemes Media社は、WordPressのBackupBuddyプラグインに存在する脆弱性に対するセキュリティアップデートを公開した。

“WordPress Vulnerability Report, Special Edition – September 6, 2022: BackupBuddy” |

| 9月5日(月) | Squid 5.7 | Squid開発チームは、Squidに存在するキャッシュマネージャの情報漏えいの脆弱性などに対するセキュリティアップデートを公開した。

“SQUID-2022:1 Exposure of Sensitive Information in Cache Manager” |

| 9月5日(月) | GitLab 15.3.3、15.4、15.4.1、15.3.4、15.2.5 | GitLabは、9月5日、22日、29日にGitLab Community Edition(CE)及びGitLab Enterprise Edition(EE)に存在する脆弱性に対するセキュリティアップデートを公開した。

“GitLab Patch Release: 15.3.3” “GitLab 15.4 released with Suggested Reviewers and better VS Code CI/CD experience” “GitLab Security Release: 15.4.1, 15.3.4, and 15.2.5” |

| 9月6日(火) | Android | Google社は、Androidにおける9月の月例セキュリティ情報を公開した。

「Android のセキュリティに関する公開情報 – 2022 年 9 月」 |

| 9月6日(火) | Fortinet社 FortiAP複数製品 | Fortinet社は、FortiAP複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“FortiAP & FortiAP-S & FortiAP-W2 & FortiAP-U – Command injection in CLI” |

| 9月7日(水) | Cisco Systems社複数製品 | Cisco Systems社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Vulnerability in NVIDIA Data Plane Development Kit Affecting Cisco Products: August 2022” “Cisco SD-WAN vManage Software Unauthenticated Access to Messaging Services Vulnerability” |

| 9月7日(水) | ChromeOS 105.0.5195.112、105.0.5195.134 | Google社は、9月7日及び15日に、ChromeOSに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“Stable Channel Update for ChromeOS” “Stable Channel Update for ChromeOS” |

| 9月7日(水) | Wireshark 3.6.8、3.4.16 | Wireshark開発チームは、Wiresharkに存在する脆弱性に対するセキュリティアップデートを公開した。

“Wireshark 3.6.8 Release Notes” “Wireshark 3.4.16 Release Notes” |

| 9月7日(水) | Aruba Networks社複数製品 | Aruba Networks社は、9月7日及び27日に複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“ClearPass Policy Manager Multiple Vulnerabilities” “Aruba Access Points Multiple Vulnerabilities” |

| 9月8日(木) | NETGEAR社複数製品 | NETGEAR社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security Advisory for Vulnerabilities in FunJSQ on Some Routers and Orbi WiFi Systems, PSV-2022-0117” |

| 9月12日(月) | Apple社複数製品 | Apple社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

「iOS 15.7 および iPadOS 15.7 のセキュリティコンテンツについて」 「macOS Big Sur 11.7 のセキュリティコンテンツについて」 「macOS Monterey 12.6 のセキュリティコンテンツについて」 「iOS 16 のセキュリティコンテンツについて」 「Safari 16 のセキュリティコンテンツについて」 |

| 9月13日(火) | Siemens社複数製品 | Siemens社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“SSA-459643: Denial of Service Vulnerability in RUGGEDCOM ROS before V5.6.0” “SSA-518824: Multiple File Parsing Vulnerabilities in Simcenter Femap and Parasolid” “SSA-589975: Improper Access Control Vulnerability in CoreShield OWG Software” “SSA-637483: Third-Party Component Vulnerabilities in SINEC INS before V1.0 SP2” “SSA-638652: Authentication Bypass Vulnerability in Mendix SAML Module” |

| 9月13日(火) | Adobe社複数製品 | Adobe社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Security updates available for Adobe Experience Manager | APSB22-40” “Security Updates Available for Adobe Bridge | APSB22-49” “Security Update Available for Adobe InDesign | APSB22-50” “Security update available for Adobe Photoshop | APSB22-52” “Security Update Available for Adobe InCopy | APSB22-53” “Security updates available for Adobe Animate | APSB22-54” “Security Updates Available for Adobe Illustrator | APSB22-55” |

| 9月13日(火) | Microsoft社複数製品 | Microsoft社は、複数のソフトウェアに対する月例セキュリティ更新プログラムを公開した。

「2022 年 9 月のセキュリティ更新プログラム (月例)」 「2022 年 9 月のセキュリティ更新プログラム」 |

| 9月19日(月) | Mozilla複数製品 | Mozillaは、9月19日及び20日にFirefox、Firefox ESR、Thunderbirdに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

Security Vulnerabilities fixed in Thunderbird 91.13.1 — Mozilla Security Vulnerabilities fixed in Firefox 105 — Mozilla Security Vulnerabilities fixed in Firefox ESR 102.3 — Mozilla |

| 9月19日(月) | MariaDB 10.6.10、10.7.6、10.8.5、10.9.3 | MariaDB開発チームは、9月19日にMariaDBに存在する脆弱性に対するセキュリティアップデートを公開した。

“MariaDB 10.6.10 Release Notes” “MariaDB 10.7.6 Release Notes” “MariaDB 10.8.5 Release Notes” “MariaDB 10.9.3 Release Notes” |

| 9月20日(火) | Microsoft Endpoint Configuration Manager | Microsoft社は、Microsoft Endpoint Configuration Managerに存在するスプーフィングの脆弱性に対するセキュリティアップデートを公開した。

“Microsoft Endpoint Configuration Manager のなりすましの脆弱性” |

| 9月21日(水) | BIND 9.16.33、9.18.7、9.19.5 | ISCは、BIND 9に存在する脆弱性に対するセキュリティアップデートを公開した。

“CVE-2022-2795: Processing large delegations may severely degrade resolver performance” “CVE-2022-2881: Buffer overread in statistics channel code” “CVE-2022-2906: Memory leaks in code handling Diffie-Hellman key exchange via TKEY RRs (OpenSSL 3.0.0+ only)” “CVE-2022-3080: BIND 9 resolvers configured to answer from stale cache with zero stale-answer-client-timeout may terminate unexpectedly” “CVE-2022-38177: Memory leak in ECDSA DNSSEC verification code” “CVE-2022-38178: Memory leaks in EdDSA DNSSEC verification code” |

| 9月23日(金) | Node.js v14.20.1、v16.17.1 、v18.9.1 | Node.js開発チームは、Node.jsに存在する複数の脆弱性に対するセキュリティアップデートを公開した。

“September 23rd 2022 Security Releases” |

| 9月28日(水) | Cisco Systems社複数製品 | Cisco Systems社は、複数製品に存在する脆弱性に対するセキュリティアップデートを公開した。

“Cisco IOS XE Software DNS NAT Protocol Application Layer Gateway Denial of Service Vulnerability” “Cisco Catalyst 9100 Series Access Points Association Request Denial of Service Vulnerability” “Cisco IOS XE Wireless Controller Software for the Catalyst 9000 Family CAPWAP Mobility Denial of Service Vulnerability” “Cisco IOS XE Software for Embedded Wireless Controllers on Catalyst Access Points Privilege Escalation Vulnerability” “Cisco IOS XE Software for Catalyst 9200 Series Switches Arbitrary Code Execution Vulnerability” “Cisco IOS XE Software IPv6 VPN over MPLS Denial of Service Vulnerability” “Cisco IOS and IOS XE Software Common Industrial Protocol Request Denial of Service Vulnerability” “Cisco IOS XE Software for Catalyst Switches MPLS Denial of Service Vulnerability” “Cisco IOS and IOS XE Software SSH Denial of Service Vulnerability” “Cisco IOS XE Wireless Controller Software for the Catalyst 9000 Family DHCP Processing Denial of Service Vulnerability” “Cisco Wireless LAN Controller AireOS Software FIPS Mode Denial of Service Vulnerability” “Cisco IOS XE Software for Embedded Wireless Controllers on Catalyst 9100 Series Access Points UDP Processing Denial of Service Vulnerability” “Cisco SD-WAN Software Privilege Escalation Vulnerabilities” |

| 9月28日(水) | Drupal 9.4.7、9.3.22 | Drupalに存在する複数の脆弱性に対するセキュリティアップデートが公開された。

“drupal 9.4.7” “drupal 9.3.22” |

| 9月29日(木) | PHP 7.4.32、8.0.24、8.1.11 | PHP開発チームは、PHPに存在するバグに対するアップデートを公開した。

“PHP Version 7.4.32 ChangeLog” “PHP Version 8.0.24 ChangeLog” “PHP Version 8.1.11 ChangeLog” |

おわりに

この観測レポートは、いまインターネットで起こっている攻撃などの状況をまとめて提示することで、読者の皆様がより良い対策を実施できることを目的としてまとめて公開しています。一部の攻撃について、特にお客様を特定できてしまうような情報については除外してまとめていますが、本レポートに記載の内容は多くのお客様における傾向から作成しています。対策の推進にご活用いただければ幸いです。