- Actualités

Abonnez-vous à notre lettre d'information pour recevoir les mêmes actualités par courrier électronique :

Cette version est une version d'urgence pour corriger une vulnérabilité de sécurité critique dans le Navigateur Tor.

Changements et mises à jour

Mise à jour du Navigateur Tor vers la version 13.5.7, qui corrige MFSA 2024-51, une importante vulnérabilité de type « use-after-free ». En utilisant cette vulnérabilité, un attaquant pourrait prendre le contrôle du Navigateur Tor, mais probablement pas vous désanonymiser dans Tails.

Mozilla is aware of this attack being used in the wild.

Problèmes corrigés

Pour plus de détails, lisez notre liste des changements.

Obtenir Tails 6.8.1

Pour mettre à jour votre clé USB Tails et conserver votre stockage persistant

Mises à jour automatiques disponibles depuis Tails 6.0 ou plus récent vers la version 6.8.1.

Si vous ne pouvez pas faire une mise à jour automatique ou si le démarrage de Tails échoue après une mise à jour automatique, merci d'essayer de faire une mise à jour manuelle.

Pour installer Tails 6.8.1 sur une nouvelle clé USB

Suivez nos instructions d'installation :

Le stockage persistant de la clé USB sera perdu si vous faites une installation au lieu d'une mise à jour.

Pour seulement télécharger

Si vous n'avez pas besoin d'instructions d'installation ou de mise à jour, vous pouvez télécharger directement Tails 6.8.1 :

Nouvelles fonctionnalités

File system repair when unlocking the Persistent Storage

When the file system of the Persistent Storage has errors, Tails now offers you to repair the file system when unlocking from the Welcome Screen.

Because not all file system errors can be safely recovered this way, we wrote comprehensive documentation on how to recover data from the Persistent Storage using complementary techniques.

Changements et mises à jour

Mise à jour du Navigateur Tor vers la version 13.5.6.

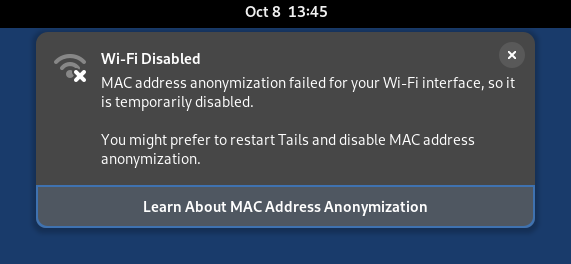

Improve the notification when a network interface is disabled because MAC address anonymization failed.

Problèmes corrigés

Increase the maximum waiting time to 8 minutes when unlocking the Persistent Storage before returning an error. (#20475)

Hide shown password while unlocking Persistent Storage. (#20498)

Better handle failures in when sending WhisperBack error messages:

Pour plus de détails, lisez notre liste des changements.

Obtenir Tails 6.8

Pour mettre à jour votre clé USB Tails et conserver votre stockage persistant

Mises à jour automatiques disponibles depuis Tails 6.0 ou plus récent vers la version 6.8.

Si vous ne pouvez pas faire une mise à jour automatique ou si le démarrage de Tails échoue après une mise à jour automatique, merci d'essayer de faire une mise à jour manuelle.

Pour installer Tails 6.8 sur une nouvelle clé USB

Suivez nos instructions d'installation :

Le stockage persistant de la clé USB sera perdu si vous faites une installation au lieu d'une mise à jour.

Pour seulement télécharger

Si vous n'avez pas besoin d'instructions d'installation ou de mise à jour, vous pouvez télécharger directement Tails 6.8 :

Today the Tor Project, a global non-profit developing tools for online privacy and anonymity, and Tails, a portable operating system that uses Tor to protect users from digital surveillance, have joined forces and merged operations. Incorporating Tails into the Tor Project's structure allows for easier collaboration, better sustainability, reduced overhead, and expanded training and outreach programs to counter a larger number of digital threats. In short, coming together will strengthen both organizations' ability to protect people worldwide from surveillance and censorship.

Mettre en commun les ressources pour mieux servir une communauté mondiale

Countering the threat of global mass surveillance and censorship to a free Internet, Tor and Tails provide essential tools to help people around the world stay safe online. By joining forces, these two privacy advocates will pool their resources to focus on what matters most: ensuring that activists, journalists, other at-risk and everyday users will have access to improved digital security tools.

In late 2023, Tails approached the Tor Project with the idea of merging operations. Tails had outgrown its existing structure. Rather than expanding Tails’s operational capacity on their own and putting more stress on Tails workers, merging with the Tor Project, with its larger and established operational framework, offered a solution. By joining forces, the Tails team can now focus on their core mission of maintaining and improving Tails OS, exploring more and complementary use cases while benefiting from the larger organizational structure of The Tor Project.

This solution is a natural outcome of the Tor Project and Tails' shared history of collaboration and solidarity. 15 years ago, Tails' first release was announced on a Tor mailing list, Tor and Tails developers have been collaborating closely since 2015, and more recently Tails has been a sub-grantee of Tor. For Tails, it felt obvious that if they were to approach a bigger organization with the possibility of merging, it would be the Tor Project.

"Running Tails as an independent project for 15 years has been a huge effort, but not for the reasons you might expect. The toughest part wasn't the tech–it was handling critical tasks like fundraising, finances, and HR. After trying to manage those in different ways, I’m really relieved that Tails is now under the Tor Project’s wing. In a way, it feels like coming home."

–intrigeri, Team Lead Tails OS, The Tor Project

Welcoming new users and partners into our communities

Whether it’s someone seeking access to the open web or facing surveillance, Tor and Tails offer complementary protections. While Tor Browser anonymizes online activity, Tails secures the entire operating system–from files to browsing sessions. For journalists working in repressive regions or covering sensitive topics, Tor and Tails are often used as a set to protect their communications and safeguard their sources. The merger will lead to more robust treatment of these overlapping threat models and offer a comprehensive solution for those who need both network and system-level security in high-risk environments.

It will also open up broader training and outreach opportunities. Until now, Tor’s educational efforts have primarily focused on its browser. With Tails integrated into these programs, we can address a wider range of privacy needs and security scenarios. Lastly, this merger will lead to increased visibility for Tails. Many users familiar with Tor may not yet know about Tails OS. By bringing Tails within the Tor Project umbrella, we can introduce this powerful tool to more individuals and groups needing to remain anonymous while working in hostile environments.

"Joining Tor means we’ll finally have the capacity to reach more people who need Tails. We've known for a long time that we needed to ramp up our outreach, but we just didn’t have the resources to do so"

–intrigeri

"By bringing these two organizations together, we’re not just making things easier for our teams, but ensuring the sustainable development and advancement of these vital tools. Working together allows for faster, more efficient collaboration, enabling the quick integration of new features from one tool to the other. This collaboration strengthens our mission and accelerates our ability to respond to evolving threats."

– Isabela Fernandes, Executive Director, The Tor Project

Votre soutien contribuera grandement à soutenir cette fusion. Nous vous invitons à faire un don au Projet Tor

Si vous souhaitez affecter votre don de manière spécifique pour les activités de Tails, vous pouvez continuer à le faire via la page de dons de Tails jusqu'à nouvelle information.

Pour en savoir plus sur comment nous fusionnons nos infrastructures de dons et comment nos fonds seront utilisés, merci de consulter notre mise à jour de la FAQ pour faire un don (en anglais).

Highlights

In August:

We continued making it easier for Tails users to recover from the most common failure modes:

we released the first iteration of our design to detect a partition table corruption and advise users about it.

we worked on implementing detection of the Persistent Storage corruption on a Tails USB stick, reporting it to users, and repairing it.

We resumed our work to design a better backup feature for the Persistent Storage. We integrated the valuable feedback received in July on our design proposal for the improved backup feature (mockups on Gitlab).

We published instructions for installing Dangerzone in Tails. Dangerzone will help Tails users convert suspicious documents to safe PDFs. This was a significant milestone: this is the first time that we have recommended installing a 3rd party package that is not available in Debian.

Releases

In Tails 6.6, we brought:

improved hardware support for graphics, WiFi etc.

an updated Tor Browser and fixed issues with connecting to the Tor network using default bridges

fixes that make the Persisten Storage more robust.

To know more, check out the Tails 6.6 release notes and the changelog.

Metrics

Tails was started more than 767,542 times this month. That's a daily average of over 24,759 boots.

Changements et mises à jour

Mise à jour du Navigateur Tor vers la version 13.5.3.

Mise à jour de Thunderbird vers la version 115.15.0.

Mise à jour de OnionShare de la version 2.2 vers la version 2.6, qui inclut une fonctionnalité pour créer un salon de discussion anonyme.

Problèmes corrigés

Garder le pare-feu activé durant l'extinction. (#20536)

Arrêter de signaler une erreur lors du démarrage d'une clé USB Tails ancienne avec une partition système de 2,5 Go. (#20519)

Pour plus de détails, lisez notre liste des changements.

Problèmes connus

Shim SBAT verification error

If you get the following error message when starting your regular Linux operating system, then it means that your Linux operating system is outdated.

Verifying shim SBAT data failed: Security Policy Violation

Something has gone seriously wrong: SBAT self-check failed: Security Policy Violation

Edit your UEFI settings to disable Secure Boot.

With Secure Boot disabled, your regular Linux operating system should start again.

To learn how to edit the BIOS or UEFI settings, search for the user manual of the computer on the support website of the manufacturer.

Update your regular Linux operating system.

Try to enable Secure Boot again in your UEFI settings.

If your regular Linux operating system still doesn't start, then disable Secure Boot again. You can try to enable Secure Boot again in the future.

It might take several months for your Linux distribution to provide updates before you can enable Secure Boot again.

Obtenir Tails 6.7

Pour mettre à jour votre clé USB Tails et conserver votre stockage persistant

Mises à jour automatiques disponibles depuis Tails 6.0 ou plus récent vers la version 6.7.

Si vous ne pouvez pas faire une mise à jour automatique ou si le démarrage de Tails échoue après une mise à jour automatique, merci d'essayer de faire une mise à jour manuelle.

Pour installer Tails 6.7 sur une nouvelle clé USB

Suivez nos instructions d'installation :

Le stockage persistant de la clé USB sera perdu si vous faites une installation au lieu d'une mise à jour.

Pour seulement télécharger

Si vous n'avez pas besoin d'instructions d'installation ou de mise à jour, vous pouvez télécharger directement Tails 6.7 :

Highlights

On our first month back from vacation, we continued making it easier to recover from common failure modes without requiring technical expertise:

we drafted an implementation of our design to detect, report, and repair corruption of the Persistent Storage

we finished implementing our plans to improve the detection of and recovery from low-memory situations. Going from prototype to implementation, this work was a great example of the 90-90 rule in action: the first 90% of the work consumed the first 90% of our time, and the remaining 10% accounted for the other 90% of our time

Over the past year, we have been close downstream of the Tor Project's design and implementation of Arti. This month, we reached a significant milestone in our collaboration: we prepared a prototype of Tails in which multiple applications use Arti.

freiheitsfoo, one of our longest supporters, renewed their sponsorship of Tails! Welcome aboard for another year of resisting censorship and surveillance online!

Releases

In Tails 6.5, we brought:

an updated Tor Browser with cool letterboxing improvements, and the latest Debian (12.6)

repairs to first-boot partitioning that many users were facing issues with after Tails 6.4

fixes to connecting via mobile broadband, LTE, and PPPoE DS. This has been a persistent issue in the Tails 6 series so far.

To know more, check out the Tails 6.5 release notes and the changelog.

Metrics

Tails was started more than 779,262 times this month. That's a daily average of over 25,946 boots.

Changements et mises à jour

Mise à jour du Navigateur Tor vers la version 13.5.2.

Mise à jour de Thunderbird vers la version 115.14.0.

Mise à jour de nombreux paquets de micrologiciels. Cela permet d'améliorer la prise en charge du matériel plus récent : cartes graphiques, Wi-Fi, etc.

Détection de nouveaux types d'erreurs lorsque le redimensionnement de la partition système échoue (au premier démarrage de Tails) et affichage du message d'erreur suivant.

Un problème s'est produit lors du premier démarrage de votre clé USB Tails :

échec du redimensionnement de la partition système

Il sera impossible de créer un stockage persistant ou d'appliquer des mises à jour automatiques.Les personnes concernées peuvent essayer d'installer à nouveau Tails ou d'utiliser une autre clé USB.

Problèmes corrigés

Stockage persistant

Augmentation à 4 minutes du temps d'attente maximum avant de renvoyer une erreur lors du déverrouillage du stockage persistant. (#20475)

La création du stockage persistant a été rendue plus robuste après le démarrage d'une clé USB Tails pour la première fois. (#20451)

Empêche le gel des paramètres du stockage persistant après l'ouverture d'un lien vers la documentation. (#20438)

Empêche les logiciels supplémentaires de planter lors de l'installation de paquets virtuels. (#20477)

Réseau

Correction de la connexion au réseau Tor en utilisant les ponts par défaut. (#20467)

Permettre à nouveau l'activation de plusieurs interfaces réseau. (#20128)

Tails Cloner

- Suppression des 30 secondes d'attente lors de l'installation par clonage. (#20131)

Pour plus de détails, lisez notre liste des changements.

Obtenir Tails 6.6

Pour mettre à jour votre clé USB Tails et conserver votre stockage persistant

Mises à jour automatiques disponibles depuis Tails 6.0 ou plus récent vers la version 6.6.

Si vous ne pouvez pas faire une mise à jour automatique ou si le démarrage de Tails échoue après une mise à jour automatique, merci d'essayer de faire une mise à jour manuelle.

Pour installer Tails 6.6 sur une nouvelle clé USB

Suivez nos instructions d'installation :

Le stockage persistant de la clé USB sera perdu si vous faites une installation au lieu d'une mise à jour.

Pour seulement télécharger

Si vous n'avez pas besoin d'instructions d'installation ou de mise à jour, vous pouvez télécharger directement Tails 6.6 :

Aujourd'hui, nous avons ajouté sur notre site web la documentation pour installer Dangerzone dans Tails.

Lorsque vous recevez des documents non fiables, par exemple des pièces jointes par courrier électronique, Dangerzone vous permet de les convertir en PDF sécurisés avant de les ouvrir.

Dangerzone est particulièrement utile pour les journalistes susceptibles de recevoir des documents dangereux de sources anonymes ou de les télécharger sur Internet.

Dangerzone est un outil essentiel construit par des personnes formidables. Il a d'abord été écrit par Micah Lee pour protéger les journalistes d'investigation lorsqu'il travaillait chez The Intercept. Dangerzone est désormais maintenu par la Freedom of the Press Foundation, une organisation à but non lucratif qui protège le journalisme d'intérêt public. Edward Snowden et Laura Poitras font partie de son conseil d'administration.

C'est exactement le type de logiciel qui correspond à notre mission. La seule raison pour laquelle nous n'incluons pas Dangerzone par défaut dans Tails est que Dangerzone est trop gros et n'est pas disponible dans Debian.

Nous avons donc collaboré avec Alex Pyrgiotis de la Freedom of the Press Foundation pour faciliter au maximum l'installation de Dangerzone dans Tails en tant que Logiciel supplémentaire. L'installation nécessite l'utilisation de la ligne de commande, mais après cela, Dangerzone s'installera automatiquement à chaque fois que vous démarrerez Tails.

Dangerzone permettra à un plus grand nombre de journalistes d'investigation d'utiliser l'environnement sûr fourni par Tails pour manipuler des documents sensibles.

C'est aussi la première fois que nous recommandons l'installation d'un paquet tiers qui n'est pas disponible dans Debian. Nous savons que de nombreux logiciels qui seraient utiles aux personnes utilisant Tails ne sont pas facilement disponibles dans Debian. Si cette première expérience est réussie, nous pourrions documenter d'autres paquets de ce type.

Changements et mises à jour

Rendre l'installation avec Tails Cloner plus rapide de 30 secondes. (!1588)

Mise à jour du Navigateur Tor vers la version 13.5.1, incluant un letterboxing amélioré.

Mise à jour de Debian vers la version 12.6.

Problèmes corrigés

Correction de la préparation pour la première utilisation qui cassait souvent le démarrage BIOS legacy et la création du stockage persistant. ([[! Tails_ticket 20451]]))

Correction de la langue du Navigateur Tor lors du lancement depuis Connexion à Tor. (#20318)

Correction de la connexion via réseau haut débit mobile, LTE et PPPoE DSL. (#20291, #20433)

Pour plus de détails, lisez notre liste des changements.

Problèmes connus

Il est impossible de se connecter avec les ponts Tor par défaut déjà inclus dans Tails. (#20467)

Pour utiliser un pont par défaut dans Tails 6.5, scanner le QR code d'un de ces ponts :

Si cela échoue, configurez un pont personnalisé.

Obtenir Tails 6.5

Pour mettre à jour votre clé USB Tails et conserver votre stockage persistant

Mises à jour automatiques disponibles depuis Tails 6.0 ou plus récent vers la version 6.5.

Si vous ne pouvez pas faire une mise à jour automatique ou si le démarrage de Tails échoue après une mise à jour automatique, merci d'essayer de faire une mise à jour manuelle.

Pour installer Tails 6.5 sur une nouvelle clé USB

Suivez nos instructions d'installation :

Le stockage persistant de la clé USB sera perdu si vous faites une installation au lieu d'une mise à jour.

Pour seulement télécharger

Si vous n'avez pas besoin d'instructions d'installation ou de mise à jour, vous pouvez télécharger directement Tails 6.5 :

Highlights

The European summer is here, and with it are summer holidays! We took some time off for some quality rest and recreation. How we vacationed: music festivals in Milan, hiking in the Alps, the Sierra Nevada, and the High Sierra, and biking in the Pyrenees. We do love the mountains! ⛰️

But before we went away for some quality R&R, we continued making it easier for Tails users to recover from the most common failure modes without requiring technical expertise:

We finalized a design to detect corruption of the Persistent Storage on a Tails USB stick, reporting it to users, and repairing it.

We made incremental progress towards warning Tails users when they have low available memory. We don't detect all the problematic cases yet but, when we do, GNOME gently notifies the user.

We have been working on a new user journey for backups. In June, we finished designing all interfaces and solicited feedback. The proposal was well received by 2 volunteers who have contributed code related to backups.

Releases

In Tails 6.4, we brought:

- even stronger cryptographic protections, as Tails now stores a random seed on the Tails USB stick

- fixes to make unlocking the Persisted Storage smoother

- more reliable installation of Additional Software, due to a switch to using HTTPS addresses instead of onion addresses for the Debian and Tails APT repositories

To know more, check out the Tails 6.4 release notes and the changelog.

Metrics

Tails was started more than 775,377 times this month. That's a daily average of over 25,946 boots.